Ein Informationssicherheitsbeauftragter (ISMS Beauftragter), der gemäß den Richtlinien der ISO 27001 arbeitet, ist im Unternehmen für die Einführung, Betreuung und Weiterentwicklung eines Informationssicherheitsmanagementsystems (ISMS) verantwortlich. Er ist also zentraler Ansprechpartner rund um das Managementsystem und somit verantwortlich für die Informationssicherheit im gesamten Unternehmen. Dabei sorgt er für die Einhaltung von normativen Forderungen zur Informationssicherheit gemäß ISO 27001. Die ISO 27001 ist eine internationale Norm für Informationssicherheitsmanagementsysteme und legt die Anforderungen fest, die Organisationen erfüllen müssen, um ein erfolgreiches ISMS zu implementieren und damit die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten.

Unternehmen, die ein Managementsystem gemäß der ISO 27001:2022 implementiert haben, aber nicht über ausreichend personelle Ressourcen zur Bestellung eines Beauftragten verfügen, können diese Position auch auslagern. Ein externer Informationssicherheitsbeauftragter ist ebenfalls normkonform. Dabei ist aber zu beachten, dass ein Informationssicherheitsbeauftragter ISB heute von zentraler Bedeutung für Betriebe ist. Informationen sind schließlich sehr wertvolle Güter für Organisationen. Zumeist liegen diese Informationen in digitaler Form vor, sie werden in IT-Systemen verarbeitet und gespeichert. Selbstverständlich können sie aber auch in Papierform oder mündlich überliefert sein. Als ISB beugen Sie u.a. dem Diebstahl von Informationen vor, dieser kann für Ihren Betrieb existenzbedrohend sein.

Weitere passende Blogbeiträge:

Entdecken Sie auch unsere anderen Blogbeiträge rund um Informationssicherheit und Datenschutz und erhalten Sie Expertenwissen unter anderem zu diesen Themen:

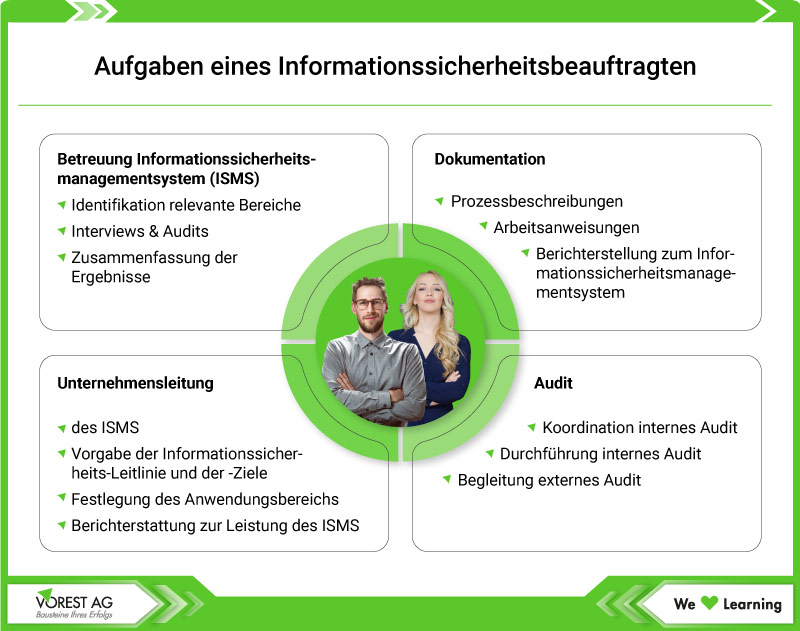

Welche Aufgaben übernimmt ein Informationssicherheitsbeauftragter im Unternehmen?

Der Beauftragte für Informationssicherheit nach ISO 27001 ist im Wesentlichen für die systematische Umsetzung der normativen Forderungen im ISMS zuständig. Zudem muss ebenfalls die kontinuierliche Verbesserung der für die Informationssicherheit relevanten Prozesse vorangetrieben werden. In diesem Zusammenhang identifiziert der ISMS Beauftragte jegliche Sicherheitslücken sowie Risiken und stuft diese nach ihrer Schwere ein. Auf dieser Basis leitet ein Informationssicherheitsbeauftragter dann geeignete Sicherheitsmaßnahmen ein. Die genaue Rolle und Verantwortlichkeiten können je nach Unternehmen und spezifischen Anforderungen variieren.

Hier sind einige wichtige Aufgaben, die ein Informationssicherheitsbeauftragter gemäß der ISO 27001 übernimmt:

- Prozess-Integration, Betreuung, Berichterstattung sowie Weiterentwicklung des ISMS

- Entwicklung und Implementierung von Sicherheitsrichtlinien: Der Informationssicherheitsbeauftragte ist verantwortlich für die Entwicklung und Umsetzung von Sicherheitsrichtlinien, -verfahren und -standards in Übereinstimmung mit den Anforderungen der ISO 27001.

- Risikomanagement: Der Informationssicherheitsbeauftragte führt Risikobewertungen und -analysen durch, um potenzielle Sicherheitsrisiken zu identifizieren. Basierend auf den Ergebnissen entwickelt er Maßnahmen zur Risikominderung und überwacht deren Umsetzung.

- Schulung und Sensibilisierung: Der ISMS Beauaftragte schult und sensibilisiert Mitarbeiter in Bezug auf Informationssicherheit. Er entwickelt Schulungsprogramme, um das Bewusstsein für Sicherheitsrisiken zu schärfen und Best Practices für den sicheren Umgang mit Informationen zu vermitteln.

- Überwachung und Berichterstattung: Er/Sie überwacht kontinuierlich die Einhaltung der Sicherheitsrichtlinien und -verfahren. Regelmäßige Sicherheitsaudits und -überprüfungen werden durchgeführt und Berichte über den Status der Informationssicherheit im Unternehmen werden erstellt.

- Incident Response: Im Falle eines Sicherheitsvorfalls ist der Informationssicherheitsbeauftragte für die Koordination und Durchführung von Maßnahmen zur Incident Response verantwortlich. Er leitet die Untersuchung von Sicherheitsvorfällen, koordiniert die Wiederherstellung des normalen Betriebs und stellt sicher, dass entsprechende Maßnahmen ergriffen werden, um zukünftige Vorfälle zu verhindern.

- Compliance und Zertifizierung: Der Informationssicherheitsbeauftragte arbeitet eng mit internen und externen Auditoren zusammen, um sicherzustellen, dass die Informationssicherheitsmaßnahmen den Anforderungen der ISO 27001 entsprechen. Er unterstützt bei der Vorbereitung auf Zertifizierungsaudits und stellt sicher, dass die erforderlichen Kontrollen und Prozesse implementiert sind.

Ist es gemäß ISO 27001 Pflicht, einen Informationssicherheitsbeauftragten im Unternehmen zu benennen?

Gemäß der Norm ISO 27001 ist es nicht explizit vorgeschrieben, einen Informationssicherheitsbeauftragten zu haben. Die Norm legt jedoch fest, dass eine Organisation eine Informationssicherheitsrichtlinie erstellen und umsetzen muss, um die Informationssicherheit zu gewährleisten.

Die ISO 27001 bietet jedoch Richtlinien und Empfehlungen für die Rolle des Informationssicherheitsbeauftragten. Die Norm empfiehlt, eine Person oder ein Team zu benennen, das für die Koordinierung, Überwachung und Überprüfung der Informationssicherheitsaktivitäten in der Organisation zuständig ist. Diese Rolle kann von einem Informationssicherheitsbeauftragten übernommen werden.

Der ISB kann bei der Implementierung und Aufrechterhaltung des Informationssicherheitsmanagementsystems (ISMS) gemäß den Anforderungen der ISO 27001 eine wichtige Rolle spielen. Er ist für die Umsetzung der Sicherheitsrichtlinien und -verfahren, die Schulung der Mitarbeiter, das Risikomanagement, die Durchführung von Audits und die Koordination der Sicherheitsmaßnahmen verantwortlich.

Obwohl die ISO 27001 keinen zwingenden Anforderungen an die Rolle des ISMS Beauftragten stellt, kann die Benennung einer Person oder eines Teams, das für die Informationssicherheit verantwortlich ist, den Implementierungsprozess erleichtern und sicherstellen, dass die Anforderungen der Norm erfüllt werden. Es liegt letztendlich in der Verantwortung der Organisation zu entscheiden, ob sie einen Informationssicherheitsbeauftragten ernennen möchte und welche Aufgaben und Verantwortlichkeiten dieser haben soll.

Alle unsere YouTube Videos finden Sie hier auf dem YouTube Kanal der VOREST AG!

Wie erfolgt die Bestellung des ISMS Beauftragten?

Die Bestellung eines Informationssicherheitsbeauftragten erfolgt in der Regel durch das Management der Organisation. Der genaue Prozess kann je nach Unternehmen variieren, aber im Allgemeinen können die folgenden Schritte befolgt werden:

- Identifizierung des Bedarfs: Das Management erkennt den Bedarf und die Wichtigkeit der Informationssicherheit sowie der Ernennung eines Informationssicherheitsbeauftragten zur effektiven Umsetzung und Überwachung des Informationssicherheitsmanagementsystems (ISMS).

- Anforderungen definieren: Das Management definiert die Anforderungen an den Informationssicherheitsbeauftragten. Dies umfasst Faktoren wie Fachwissen, Erfahrung, Zertifizierungen, Kommunikationsfähigkeiten und die Fähigkeit zur Zusammenarbeit mit verschiedenen Abteilungen.

- Interne oder externe Besetzung: Die Organisation entscheidet, ob sie einen internen Mitarbeiter zum Informationssicherheitsbeauftragten bestellt oder einen externen Experten beauftragt. Beide Optionen haben Vor- und Nachteile, und die Entscheidung hängt von den individuellen Bedürfnissen und Ressourcen des Unternehmens ab.

- Suche und Auswahl: Wenn die Entscheidung getroffen wurde, wird eine Suche nach geeigneten Kandidaten durchgeführt.

- Ernennung und Benennung: Nachdem ein geeigneter Kandidat ausgewählt wurde, erfolgt die Ernennung zum Informationssicherheitsbeauftragten. Diese Ernennung wird in der Regel schriftlich durch eine formelle Benennungsurkunde oder ein Schreiben des Managements bestätigt.

- Einarbeitung und Integration: Der neu ernannte Informationssicherheitsbeauftragte wird in seine Rolle eingeführt und erhält alle erforderlichen Informationen, Ressourcen und Zugriffsrechte, um seine Aufgaben effektiv wahrnehmen zu können. Er wird in die organisatorischen Prozesse und Abläufe integriert und beginnt mit der Umsetzung des ISMS.

Es ist wichtig zu beachten, dass die Bestellung eines Informationssicherheitsbeauftragten nicht nur eine formale Ernennung ist, sondern auch die Unterstützung des Managements und die Bereitstellung der notwendigen Ressourcen beinhaltet, damit der Beauftragte seine Aufgaben effektiv erfüllen kann.

Interessante Produkte für Sie

Kursformen

Zertifikat

Informationen

Welche Kompetenzen benötigt ein Informationssicherheitsbeauftragter nach ISO 27001?

Durch das breit gefächerte Aufgabenspektrum des Informationssicherheitsbeauftragten sind neben den rein fachlichen Qualifikationen auch persönliche Kompetenzen gefragt, um das System normkonform zur ISO 27001 zu betreuen und weiterzuentwickeln. Zur Betreuung des Systems für Informationssicherheit agiert der Beauftragte als Schnittstelle und Moderator permanent zwischen den fachlichen Abteilungen, dem Management und der obersten Leitung. Hierbei fungiert er auch als Motivator und Vermittler. Kommunikationsfähigkeit und soziale Kompetenz sind demnach sehr wichtig, um die Aufgaben als Informationssicherheitsbeauftragter ISB zu erfüllen. Ebenso muss er teamfähig sein und über Durchsetzungsvermögen verfügen.

Zudem ist er auch gegenüber der externen Zertifizierungsstelle im Rahmen der Zertifizierungsaudits der Ansprechpartner. In all diesen Schnittstellen ist die Funktion des Beauftragten die beteiligten Personen von den notwendigen Aufgaben zu überzeugen, hierfür zu motivieren und für eine vollständige Umsetzung zu sorgen. Dazu müssen auch Kompetenzen zur Anwendung von Moderationstechniken und Problemlösungstechniken vorhanden sein, welche dann gezielt in der Moderation von Sachthemen zum Einsatz kommen. Ebenso sind Führungskompetenzen, z.B. zum Führen des ISMS-Teams sehr hilfreich für die Tätigkeit.

Ihre Informationssicherheitsbeauftragter Schulung ISO 27001

Die fachlichen Fähigkeiten beziehen sich in der Regel auf die adäquate Ausbildung zum ISMS Beauftragten. Dabei sind normative Kenntnisse zur ISO 27001 aber auch Kenntnisse zur Durchführung, Vor- und Nachbereitung interner Audits gefragt. Zudem sind selbstverständlich sehr gute IT-Kenntnisse sowie IT-Sicherheitskenntnisse von zentraler Bedeutung. Zusätzlich zu den bereits genannten Punkten muss die Geschäftsführung sicherstellen, dass der Informationssicherheitsbeauftragte über Unternehmensziele und -strategien bestens Bescheid weiß, damit er seine Sicherheitsziele entsprechend ableiten kann. Dabei müssen Sie stets darauf achten, dass auch zeitliche Ressourcen zur Verfügung stehen müssen. Dies ist oftmals bei kleineren Unternehmen ein Knackpunkt, wenn der ISMS Beauftragte seine Aufgabenfelder nur als „Nebenjob“ wahrnehmen kann.

IT-Sicherheit und Informationssicherheit – was ist der Unterschied?

Abschließend noch ein kurzer Exkurs zu den Unterschieden von IT-Sicherheit und Informationssicherheit. IT-Sicherheit und Informationssicherheit sind zwei verwandte, aber dennoch unterschiedliche Konzepte im Bereich der Sicherheit.

IT-Sicherheit bezieht sich auf den Schutz von IT-Systemen, Netzwerken, Hardware, Software und Daten vor unbefugtem Zugriff, Missbrauch, Manipulation oder Ausfall. Sie konzentriert sich auf die Sicherheit der technischen Infrastruktur und der damit verbundenen Komponenten. Die IT-Sicherheit umfasst Maßnahmen wie Firewalls, Antivirus-Programme, Verschlüsselung, Zugriffskontrollen, Datensicherungen und Intrusion Detection Systems (IDS).

Informationssicherheit hingegen betrachtet die Sicherheit von Informationen insgesamt, unabhängig von den verwendeten IT-Systemen. Sie bezieht sich auf den Schutz von Informationen vor Verlust, Diebstahl, unbefugter Offenlegung, Manipulation oder unbefugter Modifikation, unabhängig davon, ob sie elektronisch oder in physischer Form vorliegen. Informationssicherheit umfasst die Aspekte Vertraulichkeit, Integrität und Verfügbarkeit von Informationen sowie die Wahrung der Privatsphäre und die Einhaltung rechtlicher Anforderungen.

Informationssicherheit geht demnach über die rein technische Komponente der IT-Sicherheit hinaus. Sie umfasst auch organisatorische, prozessuale und personenbezogene Maßnahmen. Dazu gehören Sicherheitsrichtlinien, Sensibilisierung und Schulungen der Mitarbeiter, Risikomanagement, Notfallpläne, Compliance mit gesetzlichen Bestimmungen und Standards, physische Sicherheitsmaßnahmen und das Sicherstellen einer angemessenen Sicherheitskultur in der gesamten Organisation.

Kurz gesagt: IT-Sicherheit bezieht sich auf den Schutz der technischen Infrastruktur, während Informationssicherheit den umfassenderen Schutz von Informationen in allen Formen und Kontexten betrifft, einschließlich der Aspekte Vertraulichkeit, Integrität, Verfügbarkeit und rechtlicher Compliance.

Kostenlose Vorlage -

Erstellung einer Prozessbeschreibung

Kostenlose Vorlage -

Erstellung einer Arbeitsanweisung

Kostenloser E-Kurs -

Was ist ein ISMS nach ISO 27001?

Unsere Serviceangebote im Bereich Informationssicherheitsmanagement ISO 27001

- Grundlagenwissen zum Thema: Informationssicherheit ISMS ISO 27001 - Definition, Ziele, Aufbau

- Ausbildungen & Weiterbildungen: ISO 27001 Schulung & Informationssicherheit Ausbildung

- E-Learning Kurse: Informationssicherheit Schulungen online – ISMS nach ISO 27001

- Inhouse-Training: Inhouse Schulungen Informationssicherheitsmanagement bei Ihnen im Unternehmen

- Musterdokumente: ISO 27001 Muster Vorlagen ISMS

- Wissensbausteine: Expertenwissen Informationssicherheitsmanagement

- Fachzeitschrift PRO SYS: Monatliche Fachinfos inklusive Musterdokumente

- Beratung: Wir unterstützen Sie beratend zum Thema Informationssicherheitsmanagement

Ich helfe Ihnen gerne weiter!

Kati Schäfer

Produktmanagement Training & PRO SYS

Tel.: 07231 92 23 91 - 0

E-Mail: kschaefer@vorest-ag.de